O que é Gerenciamento Continuo de Exposição a Ameaças ?

Um programa de gerenciamento contínuo de exposição a ameaças, geralmente referido como Continuous Threat Exposure Management (CTEM) em inglês, é uma abordagem proativa e em constante evolução para avaliar, monitorar e mitigar as exposições a ameaças cibernéticas em uma organização. Este tipo de programa não se limita a uma única avaliação pontual, mas é projetado para operar de maneira contínua ao longo do tempo. Aqui estão alguns aspectos-chave de um programa de gerenciamento contínuo de exposição a ameaças:

- Avaliação Contínua:

- Realiza avaliações regulares e contínuas da postura de segurança da organização.

- Utiliza ferramentas e técnicas automatizadas para identificar vulnerabilidades, exposições e possíveis ameaças em sistemas, redes e aplicativos.

- Monitoramento em Tempo Real:

- Implementa sistemas de monitoramento em tempo real para identificar atividades suspeitas ou indicadores de comprometimento.

- Utiliza análise de comportamento para detectar anomalias que podem indicar atividades maliciosas.

- Atualização Dinâmica:

- Mantém atualizações dinâmicas das informações de ameaças para se adaptar a cenários em constante evolução.

- Reavalia constantemente os controles de segurança para garantir sua eficácia em face das últimas ameaças e vulnerabilidades.

- Integração com Resposta a Incidentes:

- Integra-se estreitamente com programas de resposta a incidentes, permitindo uma transição suave entre a detecção de ameaças e as ações de resposta necessárias.

- Gestão de Riscos:

- Oferece uma visão abrangente dos riscos cibernéticos enfrentados pela organização.

- Ajuda na priorização de esforços de mitigação com base na gravidade das ameaças e no impacto potencial nos negócios.

- Automatização e Orquestração:

- Utiliza automação e orquestração para acelerar a identificação e resposta a ameaças.

- Automatiza a implementação de correções e atualizações de segurança.

- Colaboração entre Equipes:

- Facilita a colaboração entre equipes de segurança cibernética, operações de TI e outras partes interessadas na organização.

- Compliance e Relatórios:

- Mantém conformidade com requisitos regulamentares por meio de monitoramento contínuo.

- Gera relatórios detalhados para demonstrar o status de segurança e conformidade.

Um programa de gerenciamento contínuo de exposição a ameaças é fundamental para manter um ambiente digital seguro, adaptando-se à evolução constante das ameaças cibernéticas e garantindo uma resposta eficaz diante de possíveis incidentes.

Conteúdos relacionados

Segurança para IA: sua empresa já usa, mesmo que ainda não...

A adoção de Inteligência Artificial dentro das empresas...

Palo Alto Networks é reconhecida como Líder em Proteção de...

Palo Alto Networks é reconhecida como Líder em Proteção de...

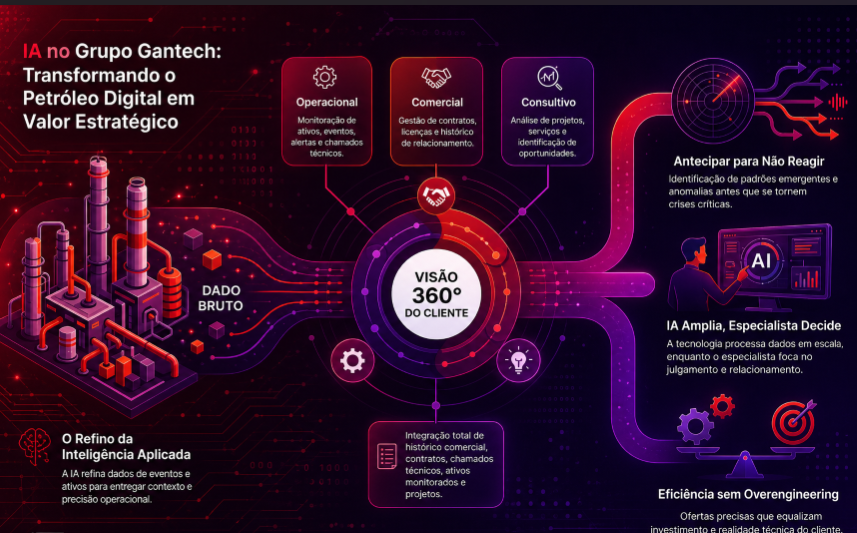

Inteligência Artificial no Grupo Gantech: uma jornada para...

A inteligência artificial deixou de ser uma tendência...